Bâtir l'infra.

Défier la

menace.

Ingénierie Fullstack de haut niveau & Expertise Offensive.

Parce qu'un code qui fonctionne n'est rien sans un code qui résiste.

Diagnostic de

Résilience

Entrez une URL pour tester la surface d'attaque de votre domaine

Analysis

Detection

PDF Auto

Expertises Systèmes.

Cinq domaines d'excellence au service de votre infrastructure et de votre sécurité.

01_Fullstack

Ingénierie de solutions web et mobiles scalables. Architecture propre, performance brute, Django · React · Next.js.

02_Offensive

Identification proactive des vulnérabilités. Pentest, hardening serveurs, protection des actifs critiques. OWASP Top 10.

03_Automates

Déploiement d'agents intelligents et automatisation de flux via n8n, Python et Make. Pipelines événementiels.

04_Flux & Fintech

Intégration spécialisée des passerelles Fintech africaines (MoMo, Wave, Airtel). Transactions sécurisées et conformes.

05_DevOps & Cloud

Conteneurisation Docker, pipelines CI/CD, haute disponibilité, Nginx, VPS sécurisés et monitoring proactif.

Technologies maîtrisées.

Projets réalisés.

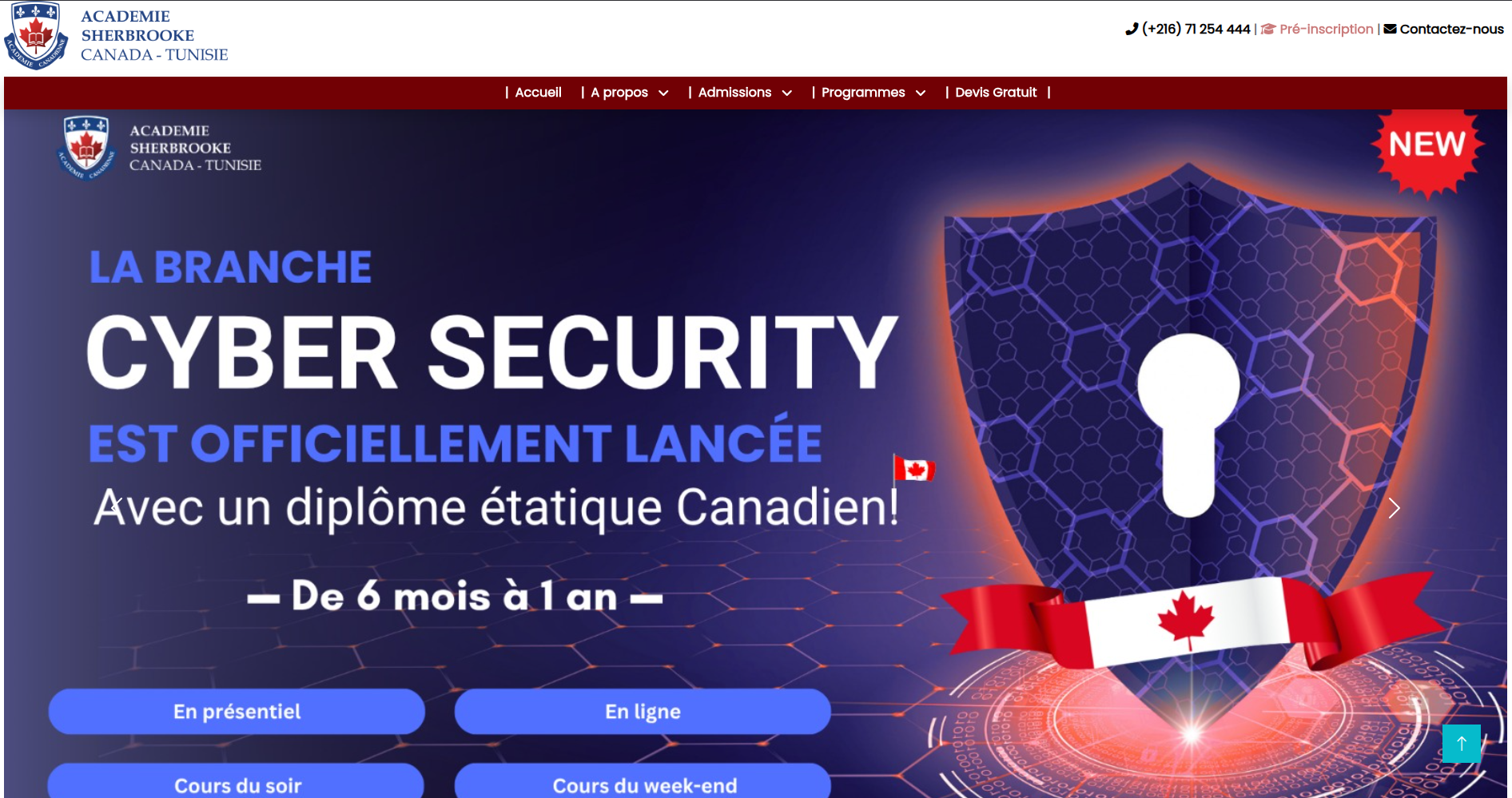

Académie Sherbrooke Tunis

Infrastructures d'éducation privée et gestion de données critiques.

ECS Formation

Plateforme d'e-learning et architecture Cloud sécurisée.

Académie Sherbrooke Tunis

Infrastructures d'éducation privée et gestion de données critiques.

ECS Formation

Plateforme d'e-learning et architecture Cloud sécurisée.

Approche

Red Team

Une méthodologie éprouvée en 5 phases pour identifier, exploiter et corriger les vulnérabilités avant les attaquants.

01 — Reconnaissance

OSINT, footprinting, cartographie de la surface d'attaque.

02 — Scan & Enumération

Ports, services, versions, CVE mapping et analyse des vecteurs.

03 — Exploitation

Exploitation contrôlée des failles : injection, XSS, RCE, privesc.

04 — Reporting

Rapport CVSS détaillé, preuves d'exploitation, recommandations priorisées.

05 — Hardening

Patch management, durcissement, re-test et validation de conformité.

$ nmap -sV -sC --script vuln target.com

Starting Nmap 7.94 — darile-cyber.lab

Scanning target.com (203.0.113.42) ...

PORT STATE SERVICE VERSION

22/tcp open ssh OpenSSH 8.9

80/tcp open http Nginx 1.24

443/tcp open https TLS 1.0 DETECTED

3306/tcp open mysql EXPOSED!

│ CVE-2023-XXXX: HIGH (CVSS 8.1)

│ ssl-cert: Subject: *.target.com

└ ssl-date: TLS date 2023-11-14

→ 3 vulnérabilités identifiées

→ Rapport généré: report-2024.pdf

$ _

Certifié & Validé.

Cybersecurity Certificate

Google Career Certificates · 2024

Automation with Python

Google Career Certificates · 2024

CompTIA Security+

CompTIA · 2025 (preparation)

Feedbacks_

Votre_Avis

Prêt à sécuriser

votre infra ?

Audit de sécurité, développement fullstack ou automatisation — parlons de votre projet.